Wie funktioniert die Selbstverwahrung digitaler Vermögenswerte? 15-Punkte-Checkliste des OpenAI-Mitbegründers

Originaltitel: Wie man im Zeitalter des Claude-Mythos digital sicher bleibt (mithilfe von Karpathys 15-Punkte-Checkliste)

Originalautor: Ole Lehmann

Übersetzung: Peggy, BlockBeats

Anmerkung der Redaktion: Da die Fähigkeiten der KI sich immer mehr einem „universellen Werkzeug“ annähern, verändert sich auch die Bedeutung von Cybersicherheit. Es geht nicht mehr nur um die Verteidigung gegen Hacker, Viren oder Datenlecks, sondern es entwickelt sich zu einem Spiel der „asymmetrischen Fähigkeiten“.

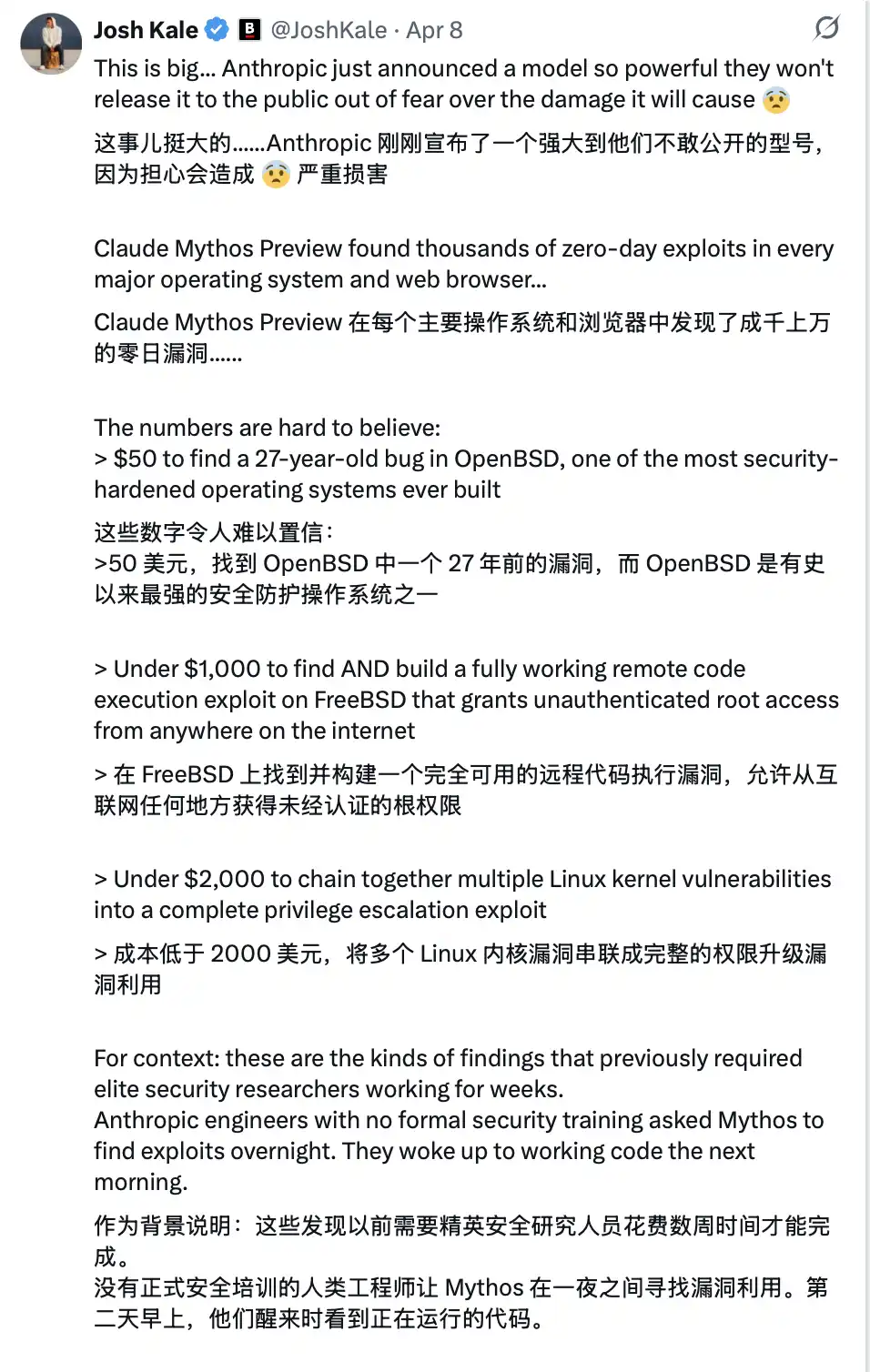

Mit der Einführung von Claude Mythos durch Anthropic, der eine Schwachstellenerkennung auf Expertenniveau bietet, treten Netzwerkangriffe in eine verdecktere und automatisierte neue Phase ein, und die individuelle Sicherheit wandelt sich von einer "Option" zu einer "Notwendigkeit". Einerseits wird die Angriffsschwelle gesenkt, andererseits steigt die Angriffseffizienz exponentiell an. Das bedeutet, dass „passive Sicherheit“ zunehmend nicht mehr tragbar sein wird.

In diesem Kontext bietet die von OpenAI-Mitbegründer Andrej Karpathy vorgeschlagene Checkliste für „digitale Hygiene“ einen konkreten Handlungsansatz. Im Zeitalter der KI ist Sicherheit nicht mehr nur eine „Maßnahme nach einem Vorfall“, sondern Teil des „täglichen Verhaltens“. Identitätsprüfung, Isolation von Berechtigungen, Minimierung von Informationen und Umstrukturierung von Gewohnheiten. Die scheinbar trivialen 15 Schritte stellen im Wesentlichen eine Sicherheitsgrenze wieder her, die ein normaler Benutzer kontrollieren kann.

Das wahre Risiko besteht nicht darin, ob man Ziel eines Angriffs wird, sondern darin, ob man im Falle eines Angriffs wehrlos ist.

Es folgt der Originaltext:

Eines ist sicher: Im Bereich der Cybersicherheit darf man sich keine Faulheit mehr erlauben.

Der gestern von Anthropic veröffentlichte Meilenstein Mythos markiert einen Punkt, an dem es kein Zurück mehr gibt.

Diese Technologie ist noch nicht öffentlich zugänglich, aber sobald sie in die Hände von böswilligen Akteuren gerät (was nahezu unvermeidlich ist), werden Sie mit einem extrem ausgeklügelten Cyberangriff konfrontiert sein, und die meisten Menschen werden feststellen, dass es bereits zu spät ist, noch bevor sie merken, dass sie Opfer eines Angriffs geworden sind.

Es ist wie das „COVID-19 der Softwarewelt“.

Aus diesem Grund muss Ihre Cybersicherheit ab sofort lückenlos sein.

Karpathys Leitfaden zur digitalen Hygiene

Im vergangenen Jahr erstellte Andrej Karpathy (@karpathy, Mitbegründer von OpenAI) einen „Leitfaden zur digitalen Hygiene“, in dem er systematisch grundlegende Methoden zum Schutz vor KI-Problemen darlegte.

Dies ist einer der lohnenswertesten Einführungsleitfäden, die mir je begegnet sind.

Hier sind alle Sicherheitsmaßnahmen, die Sie in dieser Zeit der Unsicherheit ergreifen sollten:

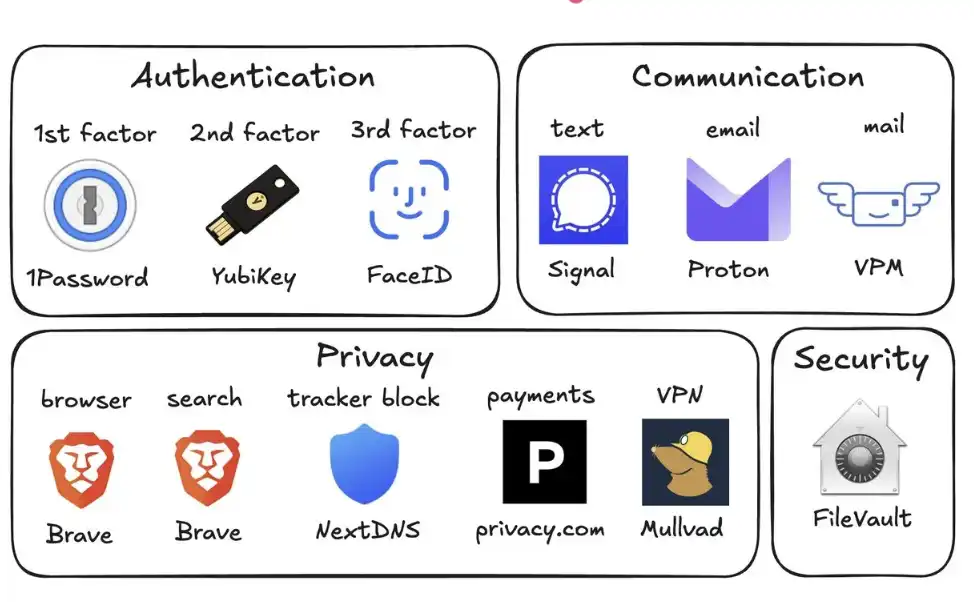

1. Verwenden Sie einen Passwort-Manager (z. B. 1Password).

Generieren Sie für jedes Ihrer Konten ein einzigartiges, zufälliges Passwort. Sobald ein Dienst gehackt wurde, nutzen Angreifer diese Kontopasswörter häufig für Credential Stuffing. Ein Passwortmanager kann dieses Risiko vollständig minimieren und sogar das Ausfüllen von Passwörtern automatisch übernehmen, was in der Praxis schneller ist als die Wiederverwendung von Passwörtern.

2. Hardware-Sicherheitsschlüssel einrichten (z. B. YubiKey)

Dies ist ein physisches Gerät, das als zweiter Faktor für die Anmeldung dient. Angreifer müssen „den physischen Schlüssel besitzen“, um auf Ihr Konto zugreifen zu können. Im Gegensatz dazu können SMS-Codes leicht durch SIM-Swapping-Angriffe gestohlen werden (dabei gibt sich jemand gegenüber dem Mobilfunkanbieter als Sie aus, um Ihre Nummer auf sein Telefon zu übertragen).

Es wird empfohlen, 2–3 YubiKeys zu kaufen und diese an verschiedenen Orten aufzubewahren, um zu verhindern, dass Sie von Ihren Konten ausgesperrt werden, falls einer verloren geht.

3. Biometrie überall aktivieren

Beispielsweise sollten Face ID, Fingerabdruckerkennung usw. in Passwortmanagern, Banking-Apps und kritischen Anwendungen aktiviert sein. Dies ist die dritte Authentifizierungsebene: „Sie“ selbst. Niemand kann dein Gesicht aus einer Datenbank stehlen.

4. Behandeln Sie Sicherheitsfragen wie Passwörter.

Fragen wie „Wie lautet der Mädchenname Ihrer Mutter?“ lassen sich innerhalb von 10 Sekunden online finden. Sie sollten eine zufällige Antwort generieren und diese in Ihrem Passwortmanager speichern. Geben Sie niemals wahre Informationen an.

5. Festplattenverschlüsselung aktivieren

Auf dem Mac heißt es FileVault, unter Windows BitLocker. Wenn Ihr Computer gestohlen wird, sorgt die Verschlüsselung dafür, dass der Dieb lediglich einen „Ziegelstein“ erhält, anstatt all Ihrer Daten. Das Aktivieren dieser Funktion dauert nur 2 Minuten und erfolgt automatisch im Hintergrund.

6. Reduzierung von Smart-Home-Geräten

Jedes „smarte Gerät“ ist im Grunde ein vernetzter Computer mit Mikrofon. Sie sammeln ständig Daten, stellen häufig Verbindungen zum Internet her und sind oft Sicherheitslücken ausgesetzt. Ihr intelligenter Luftqualitätsmonitor für Ihr Zuhause muss Ihren genauen Standort nicht kennen. Je weniger Geräte, desto weniger Angriffsvektoren.

7. Signal zur Kommunikation verwenden

Signal bietet eine Ende-zu-Ende-Verschlüsselung, die verhindert, dass irgendjemand (einschließlich der Plattform selbst, Ihres Mobilfunkanbieters oder Lauscher) die Inhalte lesen kann. Normale SMS und sogar iMessage speichern Metadaten (wer, wann, Häufigkeit des Kontakts). Aktivieren Sie die Option „Selbstlöschende Nachrichten“ (z. B. nach 90 Tagen), um zu vermeiden, dass der Verlauf gespeichert wird und somit ein Risiko darstellt.

8. Verwenden Sie datenschutzorientierte Browser (z. B. Brave).

Basierend auf Chromium, kompatibel mit Chrome-Erweiterungen, bietet es ein nahezu identisches Benutzererlebnis.

9. Standard-Suchmaschine auf Brave Search umstellen

Es verfügt über einen eigenen Index (anders als DuckDuckGo, das auf Bing angewiesen ist). Wenn ein Suchergebnis unbefriedigend ist, können Sie "!g" hinzufügen, um zu Google zu wechseln. Die kostenpflichtige Version, die etwa 3 Dollar pro Monat kostet, lohnt sich – man wird zum Kunden und nicht zum „Produkt, das verkauft wird“.

10. Nutzen Sie virtuelle Kreditkarten (z. B. Privacy.com).

Generieren Sie für jeden Händler eine eindeutige Kartennummer und legen Sie Ausgabenlimits fest. Sie können sogar zufällige Namen und Adressen angeben. Wenn ein Händler gehackt wird, wird lediglich die Nummer der Einwegkarte offengelegt, nicht aber Ihre eigentliche finanzielle Identität.

11. Verwenden Sie eine virtuelle Postanschrift

Dienste wie Virtual Post Mail empfangen Ihre physische Post, scannen deren Inhalt und ermöglichen Ihnen die Online-Ansicht.

Sie können entscheiden, welche Gegenstände aussortiert und welche weitergeleitet werden sollen. Auf diese Weise müssen Sie nicht jedes Mal, wenn Sie online einkaufen, verschiedenen unbekannten Händlern Ihre echte Wohnadresse mitteilen.

12. Klicken Sie nicht auf Links in E-Mails.

E-Mail-Adressen lassen sich extrem leicht fälschen. Mithilfe von KI sind heutige Phishing-E-Mails kaum noch von echten zu unterscheiden. Statt auf Links zu klicken, geben Sie die Website-Adresse manuell ein und melden Sie sich an.

Deaktivieren Sie gleichzeitig die automatische Bildladefunktion in Ihren E-Mails, da eingebettete Bilder häufig dazu verwendet werden, nachzuverfolgen, ob Sie die E-Mail geöffnet haben.

13. Nutzen Sie ein VPN (z. B. Mullvad) gezielt.

Ein VPN (Virtual Private Network) kann Ihre IP-Adresse (die eindeutige Kennung Ihres Geräts und Standorts) vor den von Ihnen genutzten Diensten verbergen. Es muss nicht ständig eingeschaltet sein, aber verwenden Sie es unbedingt, wenn Sie öffentliche WLAN-Netze nutzen oder auf weniger vertrauenswürdige Dienste zugreifen.

14. Richten Sie eine Werbeblockierung auf DNS-Ebene ein (z. B. NextDNS).

Man kann sich das DNS als das „Telefonbuch“ eines Geräts zum Auffinden von Webseiten vorstellen. Blockierung auf dieser Ebene bedeutet, dass Werbung und Tracker gestoppt werden, bevor sie überhaupt geladen werden.

Und es funktioniert für alle Apps und Browser auf Ihrem Gerät.

15. Installieren Sie Netzwerküberwachungstools (z. B. Little Snitch).

Es zeigt Ihnen, welche Apps auf Ihrem Computer eine Internetverbindung herstellen, wie viele Daten sie senden und wohin die Daten gesendet werden. Bei Apps mit einer ungewöhnlich hohen Frequenz von Verbindungsabbrüchen zum Server sollte man misstrauisch werden und sie wahrscheinlich deinstallieren.

Aktuell befindet sich Mythos ausschließlich in den Händen der Verteidigungsseite von Project Glasswing (wie Anthropic, Apple, Google usw.). Allerdings werden Modelle mit ähnlichen Fähigkeiten schon bald in die Hände von böswilligen Akteuren fallen (möglicherweise innerhalb von 6 Monaten oder sogar früher).

Deshalb ist es jetzt entscheidend, Ihre Sicherheitsvorkehrungen zu verstärken. Wenn Sie sich 15 Minuten Zeit nehmen, um diese Einstellungen vorzunehmen, können Sie eine Reihe schwerwiegender Probleme in der Zukunft vermeiden.

Pass auf dich auf und alles Gute!

Das könnte Ihnen auch gefallen

Leiter Produktmanagement bei Circle: Die Zukunft der Cross-Chain-Integration: Aufbau eines Interoperabilitäts-Technologie-Stacks für Internet-Finanzsysteme

UCL Fan Tokens 2026 Leitfaden: Wie man UEFA Champions League-Kryptowährung gebührenfrei auf WEEX handelt

Entdecke UCL-Fan-Tokens wie die von PSG, Barcelona und Man City. Lerne, wie du mit Kryptowährungen der UEFA Champions League gebührenfrei handeln und auf WEEX Prämien verdienen kannst.

WEEX Poker Party Saison 2: Überprüfen Sie jetzt, wie Sie Krypto-Belohnungen verdienen können!

Erfahren Sie, wie die WEEX Poker Party Saison 2 (Joker-Karten-Event) funktioniert. Entdecken Sie die Regeln, Punktzahlen, Belohnungen und Strategien, um Krypto-Belohnungen durch gamifiziertes Trading zu verdienen.

Yu Weiwen: Stetige Entwicklung des konformen Stablecoin-Ökosystems in Hongkong

Nach TACO-Waffenruhe ist Iran-Krieg nur noch Pause

Das 17-jährige Rätsel wird gelöst, wer ist Satoshi Nakamoto?

5 Minuten, um KI zu Ihrem zweiten Gehirn zu machen

Uniswap steckt in einem Innovationsdilemma.

Was ist der Schlüssel zum Wettbewerb im Krypto-Banking?

Der Fluss von Stablecoins und die Auswirkungen auf den Devisenmarkt

Nach zwei Jahren wurden endlich die ersten Lizenzen für Stablecoins in Hongkong erteilt: HSBC und Standard Chartered haben es geschafft

Die Person, die TAO um 90 % steigen ließ, hat den Kurs heute im Alleingang wieder einbrechen lassen.

3-Minuten-Anleitung zur Teilnahme am SpaceX-Börsengang auf Bitget

Wie man vor der Altcoin-Saison 2026 mit ungenutzten USDT 15.000 US-Dollar verdienen kann

Ich frage mich, ob die Altcoin-Saison 2026 kommt? Erhalten Sie die neuesten Marktinformationen und erfahren Sie, wie Sie Ihre ungenutzten Stablecoins, die auf ihren Einstieg warten, in zusätzliche Prämien von bis zu 15.000 USDT umwandeln können.

Kann man bei Joker Returns auch ohne hohes Handelsvolumen gewinnen? 5 Fehler, die neue Spieler in WEEX Joker Returns Staffel 2 machen

Können Kleinanleger bei WEEX Joker Returns 2026 auch ohne hohes Handelsvolumen gewinnen? Ja – wenn Sie diese 5 kostspieligen Fehler vermeiden. Lerne, wie du deine Kartenausbeute maximierst, Joker klug einsetzt und kleine Einzahlungen in 15.000 USDT-Prämien verwandelst.

Die 5 besten Kryptowährungen, die man im 1. Quartal 2026 kaufen sollte: Eine detaillierte ChatGPT-Analyse

Entdecken Sie die Top 5 Kryptowährungen, die Sie im ersten Quartal 2026 kaufen sollten, darunter BTC, ETH, SOL, TAO und ONDO. Sehen Sie sich die Preisprognosen, die wichtigsten Entwicklungen und die institutionellen Katalysatoren an, die die nächste Marktbewegung prägen.

Altcoin-Saison 2026: 4 Phasen, um Profit zu erzielen (bevor die Masse die FOMO-Phase auslöst)

Die Altcoin-Saison 2026 beginnt – entdecken Sie die 4 wichtigsten Phasen der Kapitalrotation (von ETH zu PEPE) und wie Sie sich vor dem Höhepunkt positionieren können. Erfahren Sie, welche Token in welcher Phase die Führung übernehmen, und verpassen Sie nicht die Rallye.

Wird die Alt-Saison 2026 kommen? 5 Tipps, um die nächsten 100x Krypto-Chancen zu entdecken

Kommt die Altcoin-Saison 2026? Entdecken Sie 5 Rotationsphasen, Frühsignale, die Smart Trader beobachten, und die Schlüssel-Kryptosektoren, in denen sich die nächsten 100x Altcoin-Chancen ergeben können.

Leiter Produktmanagement bei Circle: Die Zukunft der Cross-Chain-Integration: Aufbau eines Interoperabilitäts-Technologie-Stacks für Internet-Finanzsysteme

UCL Fan Tokens 2026 Leitfaden: Wie man UEFA Champions League-Kryptowährung gebührenfrei auf WEEX handelt

Entdecke UCL-Fan-Tokens wie die von PSG, Barcelona und Man City. Lerne, wie du mit Kryptowährungen der UEFA Champions League gebührenfrei handeln und auf WEEX Prämien verdienen kannst.

WEEX Poker Party Saison 2: Überprüfen Sie jetzt, wie Sie Krypto-Belohnungen verdienen können!

Erfahren Sie, wie die WEEX Poker Party Saison 2 (Joker-Karten-Event) funktioniert. Entdecken Sie die Regeln, Punktzahlen, Belohnungen und Strategien, um Krypto-Belohnungen durch gamifiziertes Trading zu verdienen.