Die Geschwindigkeit, mit der KI Sicherheitslücken aufdeckt, hat die Geschwindigkeit überholt, mit der sie diese Sicherheitslücken behebt.

Am 27. März wurden durch einen ungesicherten Datencache bei Anthropic rund 3000 interne Dateien offengelegt. In einem Blogbeitragsentwurf wurde das kommende neue Modell Mythos vorgestellt, das Anthropic selbst als „in puncto Cybersicherheitsfähigkeiten allen anderen KI-Modellen weit überlegen“ einstufte. Am selben Tag brachen CrowdStrike und Okta jeweils um 7 % ein, während Palo Alto Networks um 6 % fiel.

Die Panik am Markt rührt nicht daher, dass ein leistungsfähigeres Modell entstanden ist. Der Grund dafür ist, dass der Schöpfer dieses Modells erklärte, dass die Fortschritte im Angriffsbereich die Geschwindigkeit überholt haben, mit der die Verteidigungsseite mithalten kann.

Dominanz der KI-Cybersicherheit

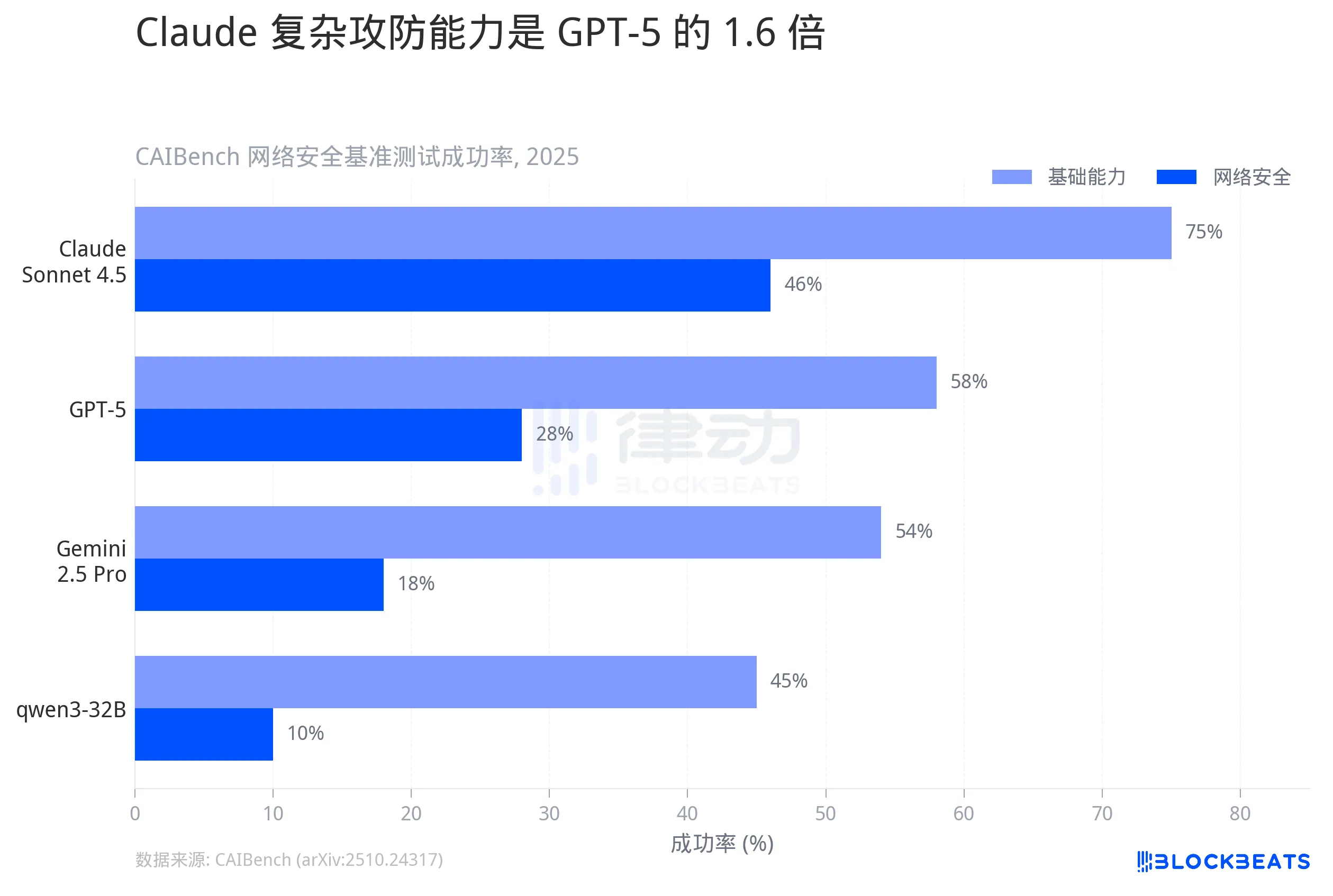

Laut den Testergebnissen des akademischen Benchmarks CAIBench erzielte Claude Sonnet im Cybench-Test, der eine reale Angriffs- und Verteidigungsumgebung simulierte, eine Erfolgsquote von 46 %. Der zweitplatzierte GPT-5 erreichte 28 %, Googles Gemini 2.5 Pro kam nur auf 18 %, und das Open-Source-Modell qwen3-32B fiel sogar noch weiter auf 10 % zurück.

Auch wenn 46 % nicht viel erscheinen mögen, handelt es sich hierbei um die Erfolgsquote komplexer Penetrationstests, einschließlich Schritten wie der Ermittlung von Schwachstellen, dem Aufbau von Exploit-Ketten und der Rechteausweitung. In einem einfacheren Basistest hat Claude bereits eine Erfolgsquote von 75 % erreicht und nähert sich damit ihrem Maximum.

Der Unterschied liegt nicht darin, wer ein wenig besser ist, sondern im Ausmaß. Claudes komplexe Angriffs- und Verteidigungsfähigkeit ist 1,6-mal so hoch wie die von GPT-5 und 2,5-mal so hoch wie die von Gemini. In dieser Dimension der Cybersicherheit stellt die Verteilung der Fähigkeiten zwischen den Modellen keine Leiter, sondern eine Kluft dar.

Verdopplung in 6 Monaten

Was es mehr wert ist, genauer untersucht zu werden, ist nicht der horizontale Abstand, sondern die vertikale Geschwindigkeit.

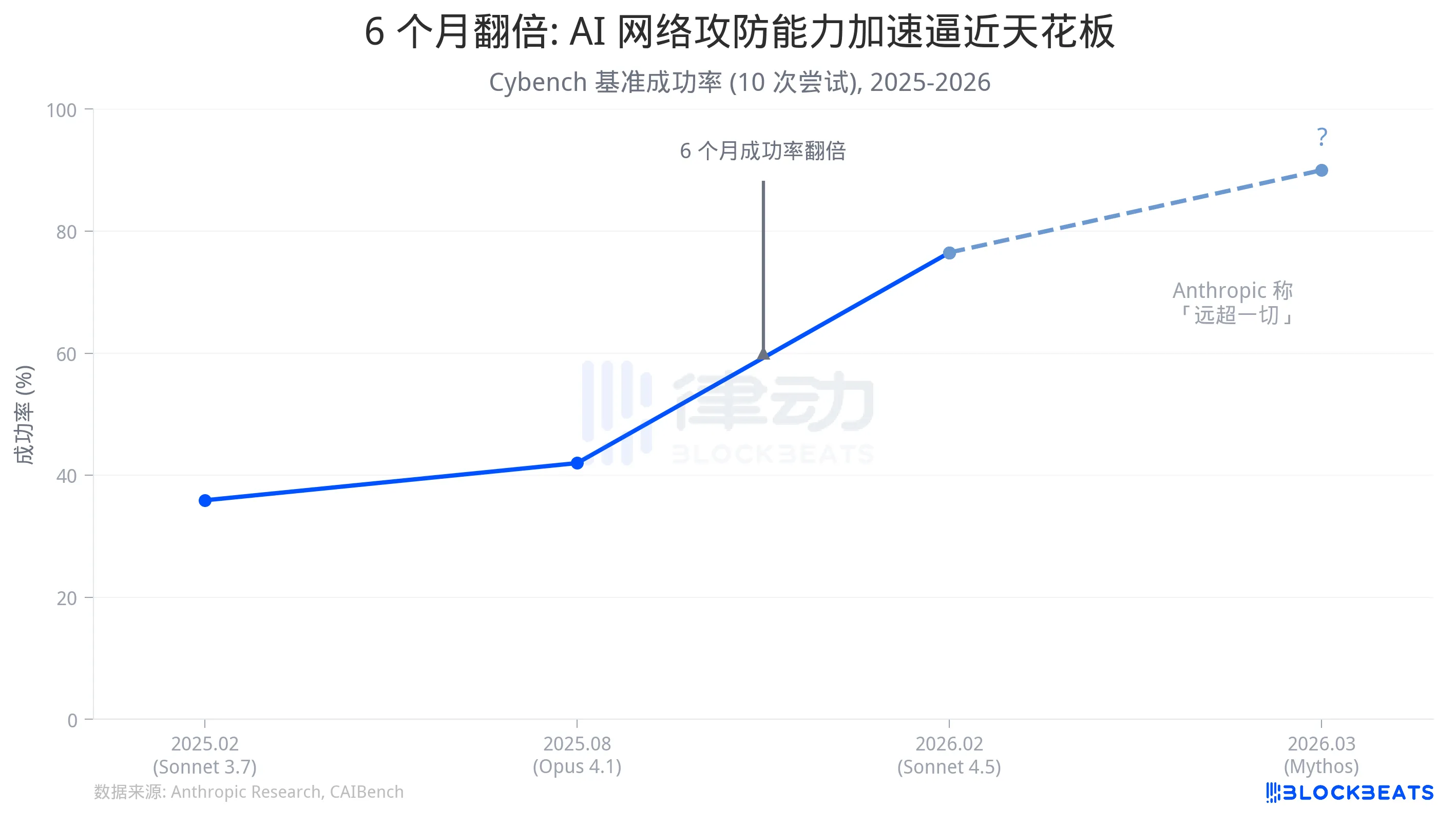

Laut offiziellen Daten von Anthropic erreichte Sonnet 3.7, veröffentlicht im Februar 2025, eine Erfolgsquote von 35,9 % auf Cybench (10 Versuche). In der zweiten Hälfte desselben Jahres erreichte Sonnet 4.5 einen Anteil von 76,5 %. Das Forschungsteam von Anthropic kommt zu dem Schluss: Innerhalb von 6 Monaten hat sich die Erfolgsquote verdoppelt.

Was bedeutet diese Geschwindigkeit? Vergleich in einem realen Szenario: Claude Opus 4.6 wurde im März dieses Jahres zur Überprüfung der Firefox-Quellcodebasis verwendet. Laut InfoQ wurden innerhalb von zwei Wochen 22 Sicherheitslücken entdeckt, von denen 14 als hochriskant eingestuft wurden. Diese Sicherheitslücken waren trotz jahrelanger manueller Prüfungen und Millionen von Stunden CPU-Fuzzing-Tests unentdeckt geblieben. Das Sicherheitsteam von Anthropic hatte zuvor bekannt gegeben, dass Claude über 500 schwerwiegende Sicherheitslücken in mehreren produktionsreifen Open-Source-Projekten aufgedeckt hatte, von denen einige schon seit Jahrzehnten bestanden.

Die branchenübliche Bearbeitungszeit für herkömmliche Penetrationstests beträgt 2 bis 3 Wochen, und das gilt nur für eine einzige Anwendung. Laut dem Verizon 2025 Data Breach Investigations Report beträgt die mittlere Zeitspanne von der öffentlichen Bekanntgabe einer kritischen Sicherheitslücke bis zu deren massenhafter Ausnutzung durch Angreifer 5 Tage, die mittlere Zeit bis zur Behebung der Sicherheitslücke beträgt 32 bis 38 Tage.

Die Geschwindigkeit, mit der KI Schwachstellen aufdeckt, wächst exponentiell, während die Geschwindigkeit, mit der Menschen Sicherheitslücken beheben, linear ist. Die Zeitdifferenz entspricht dem Angriffsfenster.

In dem durchgesickerten Mythos-Entwurf schrieb Anthropic, dass dieses Modell „eine kommende Welle von Modellen ankündigt, die Schwachstellen auf eine Weise ausnutzen können, die weit über die Bemühungen des Verteidigers hinausgeht.“ Ausgehend von der allgemein bekannten Fähigkeitskurve ist dies keine Übertreibung.

Je schneller die Veröffentlichung, desto dringlicher die Warnung

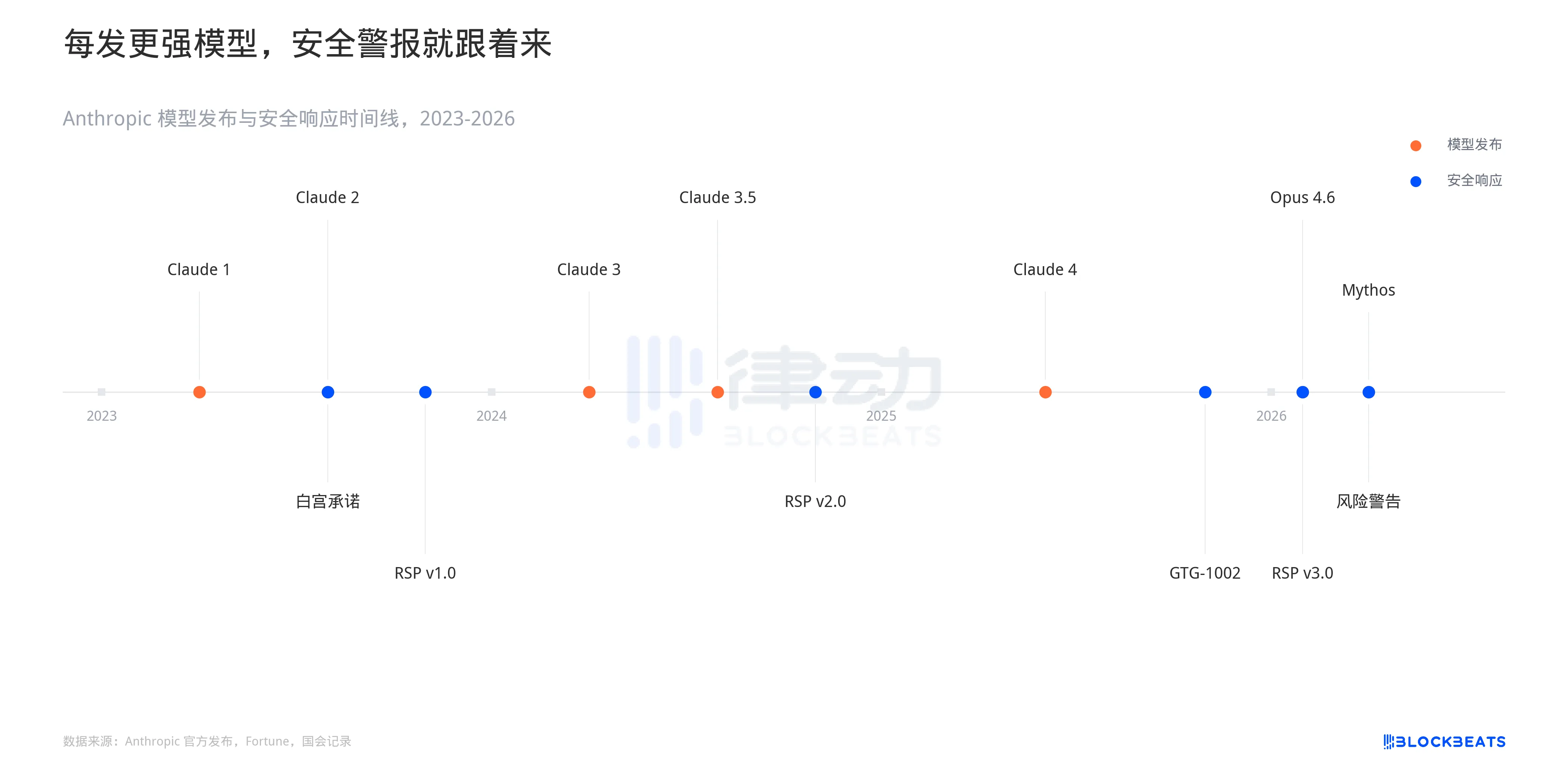

Wenn man die Aktionen von Anthropic in den letzten drei Jahren auf einer Zeitleiste darstellt, wird man ein klares Muster erkennen: Jedes Mal, wenn ein robusteres Modell veröffentlicht wird, folgt schnell eine Reaktion mit einem höheren Sicherheitsniveau.

Im Juli 2023 unterzeichnete das Weiße Haus eine freiwillige Selbstverpflichtung, gefolgt von der Veröffentlichung der ersten Responsible Scaling Policy (RSP v1.0) im September desselben Jahres. Im Oktober 2024 wurde das RSP auf Version 2.0 aktualisiert und um eine Schwelle für biochemische Waffenfähigkeiten erweitert. Im November 2025 gab Anthropic den GTG-1002-Vorfall bekannt. Eine von China unterstützte Bedrohungsgruppe nutzte den Claude-Code in rund 30 Organisationen aus, wobei KI während der gesamten Operation 80 bis 90 % der taktischen Operationen selbstständig ausführte. Dies war die erste dokumentierte groß angelegte, KI-gesteuerte, organisationsübergreifende Spionagekampagne.

Im Februar 2026 wurde das RSP auf Version 3.0 aktualisiert, gleichzeitig wurde Claude Code Security veröffentlicht. Im selben Monat bezeichnete das Pentagon Anthropic als „Lieferkettenrisiko“, weil Anthropic sich weigerte, Klauseln im Vertrag aufzuheben, die groß angelegte Überwachung und vollautonome Waffensysteme untersagten. Einen Monat später enthüllte das Mythos-Leak, dass Anthropic im Entwurf einräumte, dass dieses Modell „beispiellose Risiken für die Netzwerksicherheit“ birgt.

Das Tempo der Funktionsupdates beschleunigt sich. Zwischen Claude 1 und Claude 3 liegt eine einjährige Lücke, zwischen Opus 4.5 und Opus 4.6 hingegen weniger als drei Monate. Die Sicherheitsreaktionen beschleunigen sich zwar auch, sind aber stets reaktiv: Zuerst werden Sicherheitslücken ausgenutzt, Richtlinienkorrekturen erfolgen erst später. Der kollektive Kursverfall von Cybersicherheitsaktien am 27. März spiegelt die Preisentwicklung dieses Zeitdeltas wider.

Eine Umfrage von Dark Reading Anfang dieses Jahres ergab, dass 48 % der Cybersicherheitsexperten KI-gestützte Agenten als den wichtigsten Angriffsvektor für 2026 identifizierten. Vor zwei Jahren stand diese Option kaum an erster Stelle auf der Liste.

Anthropic verfolgt mit der Mythos-Veröffentlichungsstrategie das Ziel, defensiven Organisationen frühzeitig Zugang zu gewähren und ihnen so einen Wettbewerbsvorteil zu verschaffen. Diese Aussage selbst bestätigt die Asymmetrie von Angriff und Verteidigung. Wenn die Verteidiger keinen Vorteil durch den ersten Angriff benötigen, bedeutet dies, dass die Angreifer noch nicht vor der Haustür angekommen sind.

Das könnte Ihnen auch gefallen

Der große Schock auf dem südkoreanischen Kryptowährungsmarkt: Wie sollten Händler dies einschätzen?

Von „Kimchi Premium“ bis zur Richtigstellung von Bithumb: Eine Interpretation der aktuellen Situation auf dem südkoreanischen Kryptomarkt

So automatisieren Sie Ihren Workflow mit KI (keine Programmierung erforderlich)

Nasdaq und Talos: 35 Milliarden Dollar an gebundenem Sicherheitenkapital freisetzen

Nasdaq und Talos haben sich zusammengeschlossen, um 35 Milliarden Dollar an ineffizient gebundenem Sicherheitenkapital freizusetzen. Diese Partnerschaft integriert…

Gespräch mit dem Gründer von Pantera: Bitcoin hat die Fluchtgeschwindigkeit erreicht, traditionelle Vermögenswerte werden zurückgelassen

Lohnt es sich noch, Circle beim Rückkauf zu kaufen?

CoinGlass: Marktforschungsbericht zum Kryptowährungsmarkt im ersten Quartal 2026

Tiger Research: Analyse der aktuellen Situation von Privatanlegern in neun wichtigen asiatischen Märkten

Forbes: Bedroht die Quantentechnologie die Verschlüsselungsindustrie? Aber es ist wahrscheinlicher, dass es eine Gelegenheit ist

Fast 300 Millionen Dollar für den US-Markt Zwischenwahlen: Tether-Manager leitet den zweitgrößten politischen Fonds der Kryptobranche

Anthropics dreifacher Moment: Code-Leak, Regierungskonflikt und Waffennutzung

Was ist Auto Earn? Wie man zusätzliche kostenlose Kryptowährungen bei Auto Earn 2026 beansprucht

Was ist Auto Earn und wie verwendet man es? Diese Anleitung erklärt, wie Auto Earn funktioniert und wie das Guthaben steigt und Empfehlungen für zusätzliche Belohnungen während des Auto Earn Boost Fest qualifizieren können.

OpenAI und Anthropic kündigten am selben Tag Übernahmen an, was zu doppelter Bedenken hinsichtlich des Börsengangs führte.

Auto Earn im Vergleich 2026: Welche Börse bietet den meisten Extra-Bonus?

Was ist Auto Earn in der Kryptowelt? Vergleichen Sie die Auto Earn-Funktionen von Kraken, OKX, Bybit, Binance und WEEX im Jahr 2026 und sehen Sie, welche Plattformen zusätzliche Werbeprämien über die Standardverdienstmechanismen hinaus bieten.

Aktuelles zum CLARITY Act 2026: Verbot von Stablecoin-Renditen, Kompromiss im Senat und was dies für die Kryptomärkte bedeutet

Der CLARITY Act könnte im Jahr 2026 die Regeln für die Rendite von Stablecoins, die Anreize im Bereich DeFi und die Liquidität im Kryptobereich neu gestalten. Informieren Sie sich über die neuesten Entwicklungen im Senat, Änderungen am Zeitplan und darüber, was die Regulierung für Krypto-Händler bedeuten könnte.

Forbes: Bedroht die Quantentechnologie die Kryptoindustrie? Aber es ist eher eine Chance.

Rhythm X Zhihu Hong Kong Event Rekrutierungsfähigkeiten, melden Sie sich jetzt an, um die Chance zu haben, live zu präsentieren

Bitcoin-Mining-Unternehmen fliehen zum x-ten Mal

Der große Schock auf dem südkoreanischen Kryptowährungsmarkt: Wie sollten Händler dies einschätzen?

Von „Kimchi Premium“ bis zur Richtigstellung von Bithumb: Eine Interpretation der aktuellen Situation auf dem südkoreanischen Kryptomarkt

So automatisieren Sie Ihren Workflow mit KI (keine Programmierung erforderlich)

Nasdaq und Talos: 35 Milliarden Dollar an gebundenem Sicherheitenkapital freisetzen

Nasdaq und Talos haben sich zusammengeschlossen, um 35 Milliarden Dollar an ineffizient gebundenem Sicherheitenkapital freizusetzen. Diese Partnerschaft integriert…